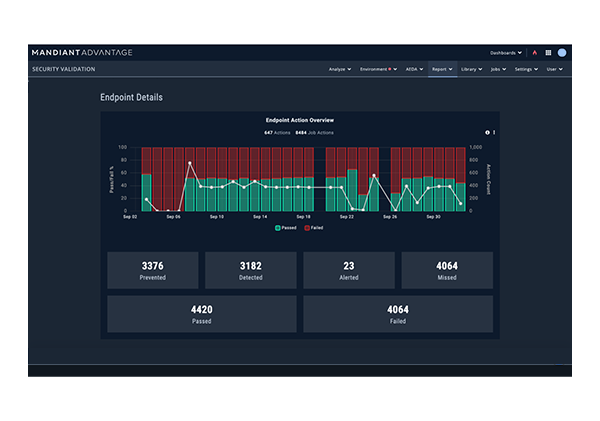

Security Validation

Validieren und messen Sie die Wirksamkeit Ihrer Cybersicherheits-Maßnahmen kontinuierlich.

Beantworten Sie schnell und souverän die Frage: „Wären die neuesten Angriffsmethoden in unserem Unternehmen erfolgreich?“

Überzeugen Sie sich davon, dass Ihre Sicherheitssysteme Bedrohungen für Ihr Unternehmen zuverlässig abwehren können. Security Validation greift für aktuelle Erkenntnisse über die TTP (Tools, Taktiken und Prozesse) von Hackern auf das Mandiant Intel Grid zu und automatisiert ein Testprogramm, mit dem Sie aussagekräftige Daten zu Ihren Sicherheitsmaßnahmen in einem realen Angriffsszenario erhalten. Anhand dieser Informationen können Sie Ihr Sicherheitsprogramm optimieren und die richtigen Investitionen für die Zukunft tätigen.

Nachweis der Effektivität

Testen Sie die Sicherheitsmaßnahmen gefahrlos mit den häufigsten Angriffs- und Malwarevarianten, um den Schutz kritischer Assets zu gewährleisten.

Risikominimierung

Mithilfe der automatisierten Tests mit relevanten und aktiven Angriffsdaten aus dem Mandiant Intel Grid können die Teams die gesamte Sicherheitsinfrastruktur nach Lücken, Fehlkonfigurationen und Bereichen mit Verbesserungspotenzial durchsuchen.

Optimierung und Rationalisierung vorhandener Investitionen

Treffen Sie datengestützte Entscheidungen, indem Sie die quantifizierbaren Daten erfassen, die Sie benötigen, um den Nutzen Ihres aktuellen Sicherheitspaketes zu belegen und Bereiche für zukünftige Investitionen zu bestimmen.

Vergleich von Mandiant Security Validation mit Breach and Attack Simulation (BAS)

Warum BAS nicht ausreicht

| Mandiant Security Validation | BAS/BAS-Lösungen | |

|---|---|---|

| Zugriff auf und Integration von Bedrohungsdaten aus realen, aktiven und weitverbreiteten Angriffsmustern und TTP der Hacker: | ||

| Ermittlung der Effektivität der Sicherheitsfunktionen bei relevanten, aktiven Angriffsmethoden: | ||

| Sichere Tests zu Malware und Ransomware: | ||

| Automatische Erkennung von Veränderungen der Sicherheitskontrollen: | ||

| Aussagekräftige Daten für die Analyse der Rendite: | ||

| Tests für alle Phasen des Angriffszyklus: | ||

| Unterstützung bei der Optimierung von Kontrollen und SIEM-Feinabstimmung: | ||

| Validierung der Warnmeldungen und Vermeidung von Warnungsmüdigkeit: |